Eu sei, provavelmente pensou em rejeitar este artigo só porque pode ser uma forma de lhe vendermos alguma coisa.

Não, ainda não.

Este artigo ganhou vida depois de eu, Cristian, ter tido um encontro muito interessante com um dos nossos clientes (chamemos-lhe cliente X) hoje.

E aqui está a história:

O cliente X comprou-nos um CK1.

O cliente X ficou satisfeito com o produto.

O cliente X estava a tentar encontrar na Internet a resposta sobre como ligar um disco rígido externo ao Mini PC.

O cliente X encontrou uma página Web com um "especialista de apoio" disposto a ajudá-lo.

O cliente X acabou por dar acesso ao seu computador a um indivíduo nefasto.

O cliente X era persistente.

O cliente X apercebeu-se do que estava a acontecer e desligou-se rapidamente da sessão de Ambiente de Trabalho Remoto e limpou totalmente o dispositivo.

Honestamente, esta é uma ocorrência rara e temos o prazer de dizer que o Cliente X recebeu um dispositivo totalmente funcional sem problemas e os seus dados estão seguros.

Infelizmente, muitos de nós somos o Cliente X.

Os esquemas de phishing tornaram-se tão bons nos últimos tempos que, por vezes, até os mais informados vão inspecionar a página web/certificado para se aperceberem de que se trata de uma página de phishing.

De acordo com o FBI, o phishing foi o tipo mais comum de cibercrime em 2020 - eos incidentes de phishing quase duplicaram em frequência, de 114.702 incidentes em 2019 para 241.324 incidentes em 2020.10

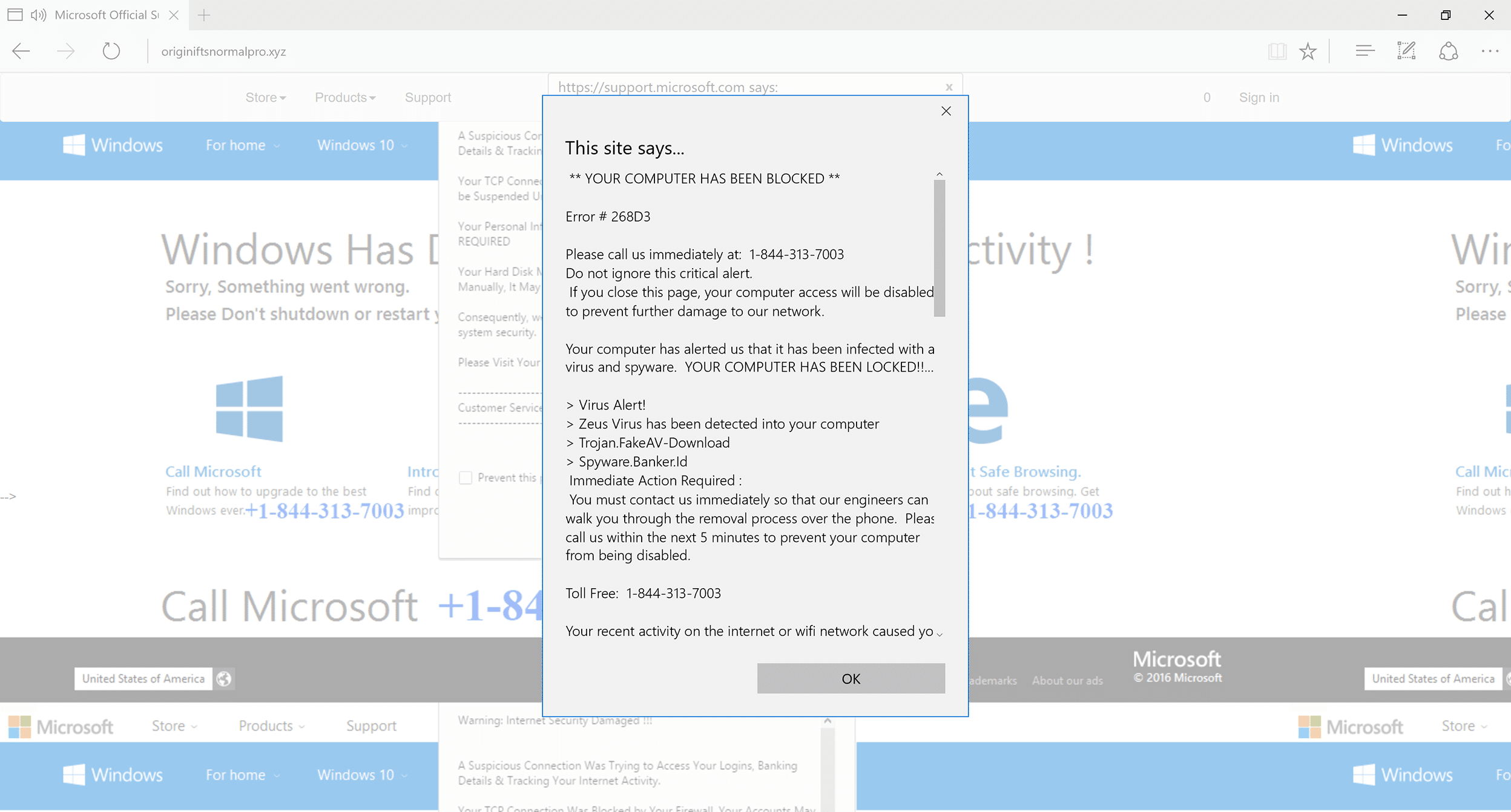

Digamos que está a ter alguns problemas com o seu PC e procura no Google os problemas que está a ter. Isto é o que pode estar a receber

(Espero não ter de mencionar para não ligar para o número de telefone acima indicado )

A olho nu, trata-se de algo grave e pode levá-lo a instalar algum software e a receber uma chamada telefónica.

Cortesia de Jim Browning, pode ver-se como estas pessoas funcionam.

Subscrever Jim Browning aqui.

Após a chamada telefónica, alguém a milhares de quilómetros de distância tem acesso ininterrupto ao seu computador. Pode pensar "é só o meu computador", mas hoje em dia fazemos tudo nos nossos computadores: Mantemo-nos em contacto com os nossos entes queridos, compramos o último gadget, fazemos operações bancárias em linha e muito mais.

Todas essas informações, à disposição de outra pessoa, podem constituir uma grande ameaça à sua segurança pessoal e em linha.